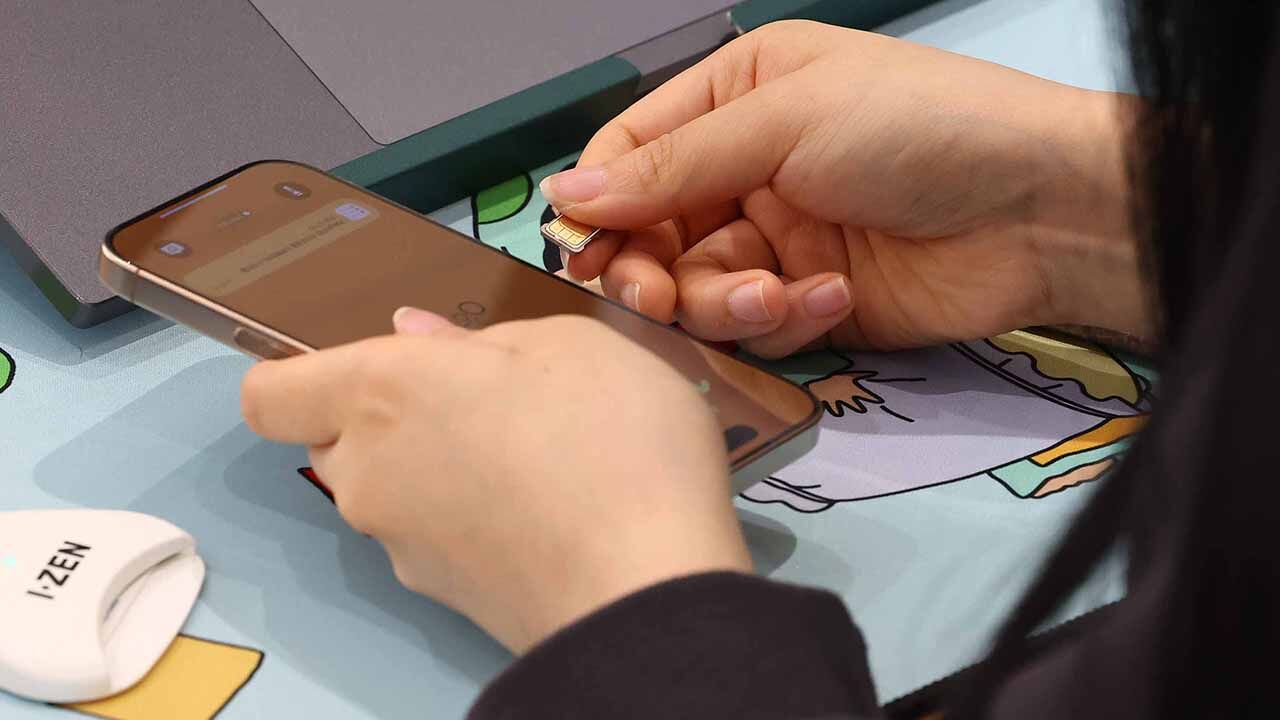

▲ SK텔레콤이 유심 무료 교체 서비스를 시작한 지난 28일 서울 시내 한 SKT 대리점에서 직원이 유심 교체를 하고 있다.

SK텔레콤은 오늘(30일) 서버 해킹 사건 이후 관심이 쏠리는 유심 관련 보안 문제에 대해 "유출된 정보로 유심이 복제되더라도 자산 탈취 위험성은 없다"며 유심 보호 서비스 가입을 재차 강조했습니다.

SK텔레콤은 오늘 '유심을 둘러싼 오해에 관한 설명'이라는 제목의 보도자료를 통해 "유심과 당사의 기술적 조치를 중심으로 부정확한 사실을 바로잡고 정확한 정보를 전달하고자 한다"고 밝혔습니다.

SK텔레콤 설명에 따르면 유심에는 ▲ 국제 이동통신 가입자식별번호(IMSI), 가입자 인증키(Ki) 등 가입자를 식별하고 인증하기 위한 정보 ▲ '모바일 티머니'나 인증서 등 사용자가 유심에 직접 저장한 정보가 들어갑니다.

전자는 네트워크(망)에 연동되지만, 후자는 연동되지 않습니다.

따라서 이번 유출 사고와는 관련 없는 정보라는 설명입니다.

이번 해킹 사건을 조사 중인 민관 합동 조사단은 전날 가입자 전화번호, 가입자식별번호(IMSI)와 같은 유심 정보 4종 등의 유출이 확인됐다고 밝혔습니다.

SK텔레콤은 "탈취한 이들 유심 정보로 유심만 복제되는 것"이라며 "유심 복제만으로는 은행이나 가상자산 계좌가 탈취되거나 공인인증서 등이 복제되지 않는다. 유심 정보에 주민등록번호, 계좌번호, 은행 공공인증서(OTP) 등 정보가 담겨 있지는 않기 때문"이라고 했습니다.

또, 불법 복제 유심으로 해커가 휴대전화 재부팅을 유도한 뒤 심 스와핑에 성공했다 하더라도 금융 거래에 필요한 개인정보나 비밀번호 등은 없어 추가적인 범죄 행위 없이는 금융 자산을 탈취할 수 없다고 강조했습니다.

그러면서 유심을 복제해 다른 휴대전화로 기기를 변경하는 시도를 차단하는 보안 서비스인 유심 보호 서비스 가입으로 유심 복제에 따른 피해를 막을 수 있다고도 했습니다.

SK텔레콤은 이밖에 ▲ 유심 교체 시 유심에 저장한 인증서 등 정보는 새로 내려받아야 하고 ▲ 5월 중순 적용 방침인 유심 초기화(포맷) 이후 애플리케이션 재설정, 데이터 백업 등이 필요하다고 설명했습니다.

아울러 유심 비밀번호는 유심을 잠가 유심을 도난당하거나 물리적으로 탈취당한 경우 다른 사람이 쓰지 못하도록 하는 보안 기능으로 이번 사고와는 관련이 없다고 덧붙였습니다.

(사진=연합뉴스)

동영상 기사

동영상 기사

동영상 기사

동영상 기사

동영상 기사

동영상 기사

동영상 기사

동영상 기사

동영상 기사

동영상 기사